在此处添加文本段落

无论是新的攻击还是防御,“电子邮件安全”似乎永远都是让人最先讨论的话题,因为几乎每个人都有在使用它,且它的潜在威胁巨大。安全机构火眼在2019年第二季度进行了邮件安全方面的调查,以下是调查中人们最关心的问题:

1、假冒攻击,BEC(商务邮件泄露)。

2、用户电子邮件账户泄露,被盗账户用于还款。

3、来自可信第三方的网络钓鱼电子邮件。

4、用户不确定电子邮件是否为网络钓鱼。

5、用户在移动设备上发现网络钓鱼电子邮件的能力。一、最受欢迎的攻击手段

现代企业非常依赖电子邮件——它是大多数公司的主要沟通形式,也是一个非常有用的工具。

但不幸的是,它恰好是攻击者的主要入口点,占所有网络威胁行为的90%以上。同时,每100封电子邮件中,就有1封是恶意邮件。

表面上看,这并不是一个很大的数字,但当全球每天发送数10亿封电子邮件时,恶意邮件的数量就会庞大得惊人。在这些恶意邮件中,受害者只需与其交互1次,攻击者就可以让其受到重大经济损失,甚至成为头条新闻。

二、假冒攻击

企业电子邮件泄密(BEC)和CEO欺诈等假冒攻击,正成为网络犯罪分子的首选。这些攻击经常会诱使用户进行欺诈性电汇或泄露公司信息,如冒充高级经理或供应链合作伙伴欺骗员工,要求进行授权付款。其伪装的来源可信、内容充满紧迫感、基于文本并显示为常规流量等,使其攻击的组织安全防御系统和用户都难以识别。

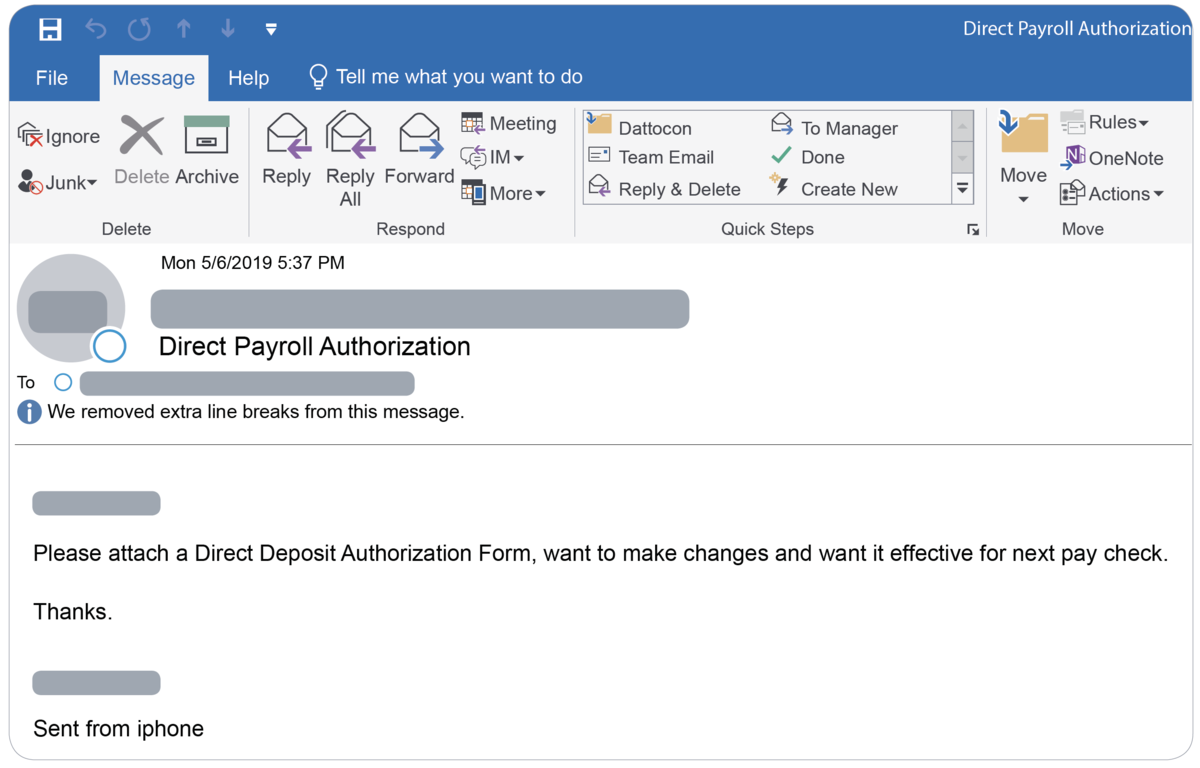

近年来,假冒技术不断增加,攻击者不断试图创新出高于安全防御的攻击方式。如在火眼《2019年Q1 电子邮件威胁报告》中所描述的一起恶意邮件新变体,就是针对财务部门的CEO欺诈电子邮件,见下图:

图:针对薪资部门的CEO欺诈电子邮件

在该恶意邮件中,攻击者扮演CEO的角色,要求财务改变直接存款指令所需的形式。

另一个新变种是供应链假冒攻击。在这种情况下,攻击者会攻陷或冒充一个可信任的合作伙伴,该合作伙伴通常与目标组织中的用户有交互行为,攻击者利用信任关系获取信息或窃取资金。

使用这些技术的恶意电子邮件通常不含恶意软件,只是简单地操作显示名称或邮件标题,所以依赖于附件和URL分析的电子邮件安全防御无法检测以这种方式操纵的邮件。由于这些技术难以检测,因此组织对这类邮件攻击缺乏管控,很容易造成损失。

三、用户邮件账号泄露

网络犯罪者总在不断创新,以找到诱骗用户的最佳方法,如盗用用户账号来发送恶意电子邮件,就很容易绕过安全防护,从可疑电子邮件转为完全信任的邮件攻击。

用户电子邮件账户泄露是一大问题,特别是攻击者引诱员工分享他们的电子邮件登录凭证。例如,攻击者发送一封带有URL的电子邮件,该URL指向一个看起来合法的登录页面,但实际上是一个网络钓鱼网站。一旦攻击者破坏了合法可信的电子邮箱账户,该账户就会被接管,用于各种恶意活动。

我们经常看到攻击者使用被破坏的合法账户做的一件事,是从该公司最终用户账户向该组织的应付账款(AP)部门发送电子邮件,要求进行欺诈性电汇。

四、安全建议

由于电汇欺诈已经非常普遍,许多组织已经修改了其内部控制规则,需要两个人在超过规定限额的电汇上签字;定期的安全培训也有助于提高组织人员对最新电子邮件威胁的认识,以及假冒攻击和用户电子邮件账户泄露所造成的危害。

但我们还是建议各组织尽快安装专业的电子邮件安全防御系统,如双向过滤的电子邮件智能网关系统、电子邮件综合审计系统等,以便对攻击邮件进行IP、链接、附件、发送行为等多方面识别,同时防止员工账号被盗,实现对邮件收、发双向把控。

*参考来源:FreeBuf.COM