什么是勒索病毒

勒索病毒,是一种新型电脑病毒,主要以邮件、程序木马、网页挂马的形式进行传播。该病毒性质恶劣、危害极大,一旦感染将给用户带来无法估量的损失。这种病毒利用各种加密算法对文件进行加密,被感染者一般无法解密,必须拿到解密的私钥才有可能破解。

勒索病毒文件一旦进入本地,就会自动运行,同时删除勒索软件样本,以躲避查杀和分析。接下来,勒索病毒利用本地的互联网访问权限连接至黑客的C&C服务器,进而上传本机信息并下载加密私钥与公钥,利用私钥和公钥对文件进行加密。除了病毒开发者本人,其他人是几乎不可能解密。加密完成后,还会修改壁纸,在桌面等明显位置生成勒索提示文件,指导用户去缴纳赎金。且变种类型非常快,对常规的杀毒软件都具有免疫性。攻击的样本以exe、js、wsf、vbe等类型为主,对常规依靠特征检测的安全产品是一个极大的挑战。

勒索病毒传播途径

勒索病毒主要通过三种途径传播:漏洞、邮件和网页传播。

1、漏洞:

由于win7、xp等老旧系统存在大量无法及时修复的漏洞,而政府、企业、学校、医院等局域网机构用户使用较多的恰恰是win7、xp等老旧系统,因此也成为病毒攻击的重灾区,病毒可以通过漏洞在局域网中无限传播。

2、邮件:

通过伪装成产品订单详情或图纸等重要文档类的钓鱼邮件,在附件中夹带含有恶意代码的脚本文件。一旦用户打开邮件附件,便会执行里面的脚本,释放勒索病毒。这类传播方式的针对性较强,主要瞄准公司企业、各类单位和院校,他们最大的特点是电脑中的文档往往不是个人文档,而是公司文档。最终目的是给公司业务的运转制造破坏,迫使公司为了止损而不得不交付赎金。

3、网页:

通过入侵主流网站的服务器,在正常网页中植入勒索病毒,让访问者在浏览网页时利用IE或Flash等软件漏洞进行攻击。这类勒索病毒属于撒网抓鱼式的传播,并没有特定的针对性,一般中招的受害者多数为裸奔用户,未安装任何杀毒软件。

勒索病毒表现形式

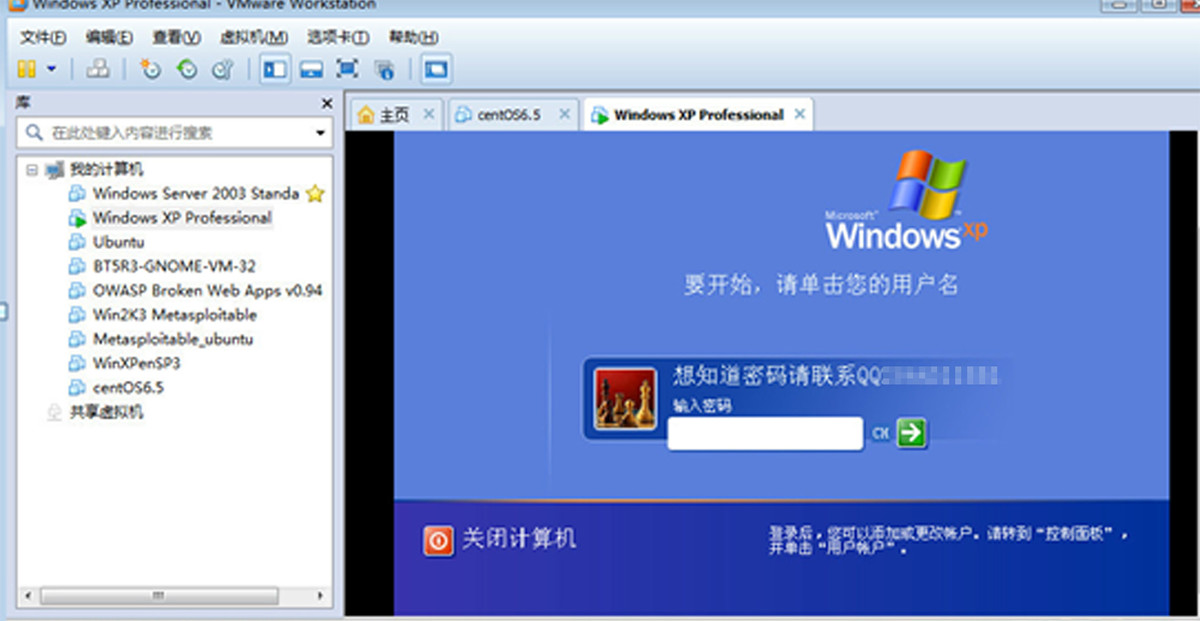

1、通过设置电脑开机密码、登录密码等对电脑锁屏,影响用户系统的正常使用:比如WinLocker、PC Cyborg、敲竹杠木马等,会采用锁定系统屏幕等方式,迫使系统用户付款,以换取对系统的正常使用,这种类型的勒索病毒相对危害较小。

2、通过威胁恐吓用户,实施敲诈:比如FakeAV敲诈者病毒会伪装成反病毒软件,欺骗在用户的系统中发现病毒,诱骗用户付款购买其“反病毒软件”。而Reveton敲诈者病毒会根据用户所处地域不同而伪装成用户所在地的执法机构,声称用户触犯法律,迫使用户支付赎金。

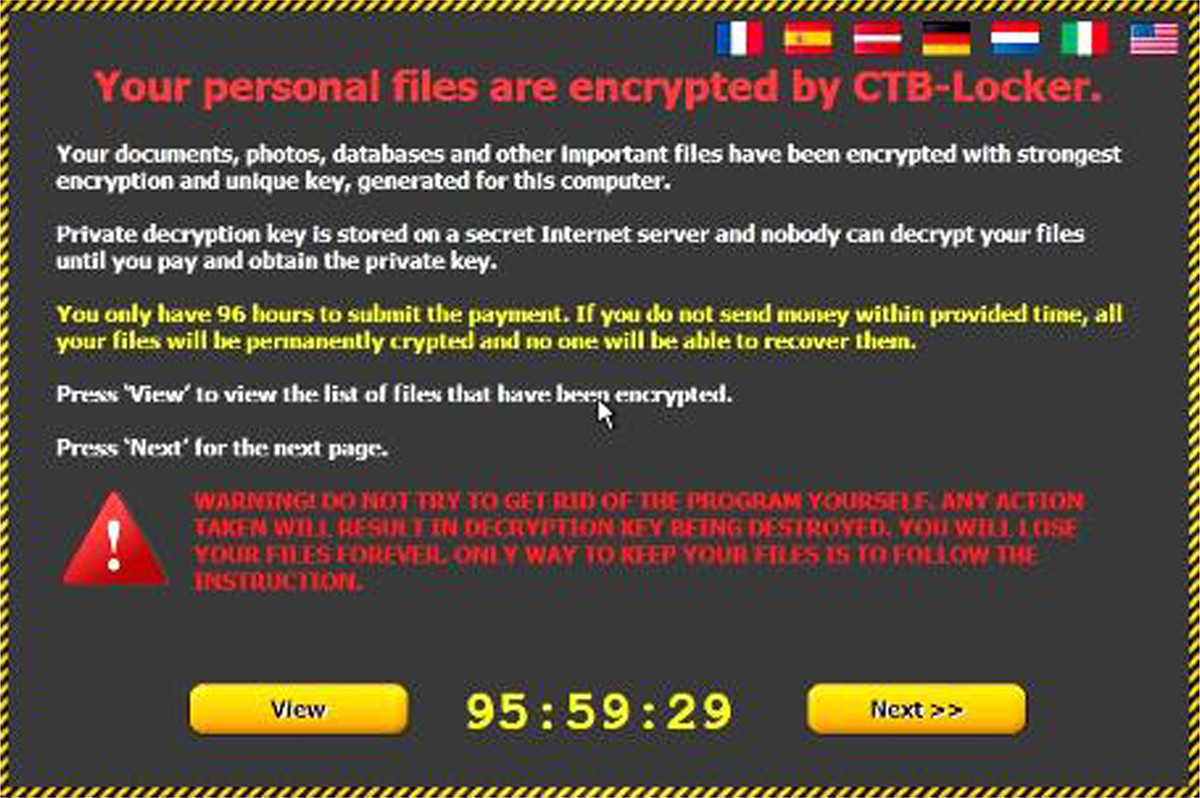

3、加密用户用户文件和数据,要求支付赎金:最典型的是CTB-Locker家族,采用高强度的加密算法,加密用户文档,只有在用户支付赎金后,才提供解密文档的方法。近期流行的CryptoLocker、VirLock、Locky等敲诈者病毒也都是这个类型。由于病毒对文档采用RSA等高强度非对称加密,一旦中招就无法恢复,除非给黑客交赎金购买解密密钥。

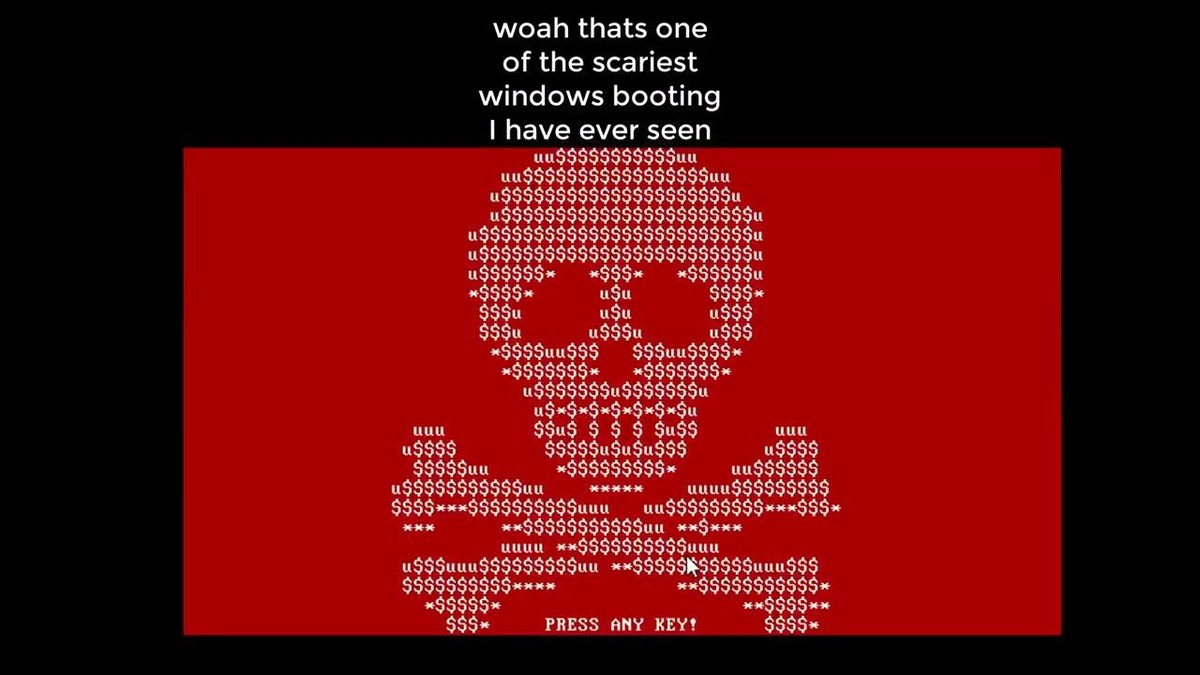

4、篡改磁盘MBR,制造计算机蓝屏重启,之后加密电脑整个磁盘敲诈赎金:最近被发现的Petya敲诈者病毒会感染电脑系统,覆盖整个硬盘的MBR,使Windows崩溃并显示蓝屏,而当用户重启计算机时,已修改的MBR会阻止Windows的正常加载,加密整个磁盘,之后显示一个ASCII骷髅图像,提示支付一定数量的比特币,否则将失去文件和计算机的访问权限。Petya感染的电脑有明显的中招症状,而且因为修改MBR,任何具有主动防御功能的安全软件都会报警,所以容易防御。

勒索病毒发展趋势

针对企业的攻击愈发精准频繁,手段突破下限

勒索手段从单纯的赎金换密钥,升级到不给赎金就公开机密数据。已知主流的几款勒索病毒都已开始通过公布企业数据逼迫企业支付赎金,同时各种新型的窃密木马会随着勒索病毒一起下发,窃取企业数据。对于大型企业而言,数据泄露带来的不止有经济上的损失,还会严重影响企业形象,使自身失去公众信任。勒索团队通过“勒索+窃取”两种方式对企业的重要数据进行攻击,采用这种运营方式来强迫企业交付天价解密赎金。

国内外勒索团队合作,勒索形成产业化

由于勒索病毒开发门槛低且收益巨大,导致了勒索及服务RaaS产业的诞生。各种新型勒索病毒层出不穷,更多成熟或新的黑客组织加入其中,开启“联手”合作。从已经发生的勒索事件来看,有些案例中攻击者为避免单一病毒加密失败,会与多个勒索病毒家族合作。国外一些主流的勒索病毒运营团队19年年底就开始在国内寻找勒索病毒分销运营商,通过暗网与国外运营商进行合作,进行勒索病毒的分发传播,谋取暴利。

技术不断升级迭代,平台多元化,场景多样化

经过长期的演变,攻击者在加密流程的细节上不断进行优化。从早期的单线程文件加密,升级到针对每个磁盘分区进行多线程加密;从单一的x86可执行病毒版本到增加x64可执行版本;利用高危漏洞进行内核提权,或使用压缩打包的方式进行提权来加密更多文件等等。目前勒索病毒常见于Windows系统,大部分Linux平台勒索病毒大多数使用GO语言进行开发,考虑到Linux以及MAC OS系统的属性,不排除后续蔓延到其他系统的可能。勒索场景从最简单粗暴的垃圾邮件,到利用漏洞传播、水坑攻击乃至软件供应链传播,攻击方式的多样化也进一步证明了勒索产业的日渐强大。

勒索病毒应对方案

MailData提示您为防止用户感染该类病毒,我们可以从安全技术和安全管理两方面入手:

1、不要打开陌生人或来历不明的邮件,防止通过邮件附件的攻击;

2、尽量不要点击office宏运行提示,避免来自office组件的病毒感染;

3、需要的软件从正规(官网)途径下载,不要双击打开.js、.vbs等后缀名文件;

4、升级到最新的防病毒等安全特征库;

5、升级防病毒软件到最新的防病毒库,阻止已存在的病毒样本攻击;

6、定期异地备份计算机中重要的数据和文件,万一中病毒可以进行恢复。