在此处添加文本段落

什么是Sodinokibi勒索病毒?

Sodinokibi勒索病毒在国内首次被发现于2019年4月份,2019年5月24日首次在意大利被发现,在意大利被发现使用RDP攻击的方式进行传播感染,这款病毒被称为GandCrab勒索病毒的接班人,在GandCrab勒索病毒运营团队停止更新之后,就马上接管了之前GandCrab的传播渠道,经过近半年的发展,这款勒索病毒使用了多种传播渠道进行传播扩散。

Sodinokibi利用邮件大肆钓鱼中韩企业

近期相关专业网络安全中心检测到,Sodinokibi勒索病毒借助钓鱼邮件,大肆攻击中韩两国企业。相关数据显示,仅在1天之内,攻击者使用伪造的近1000个邮箱地址,针对国内目标发送了超过5万封钓鱼邮件。

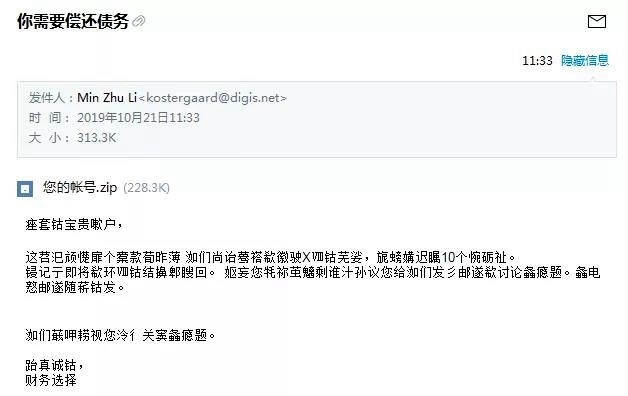

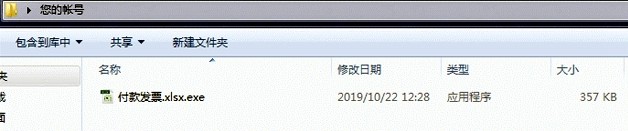

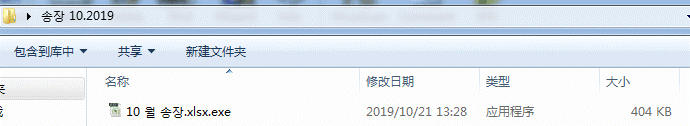

钓鱼邮件伪装成“偿还债务”、“支付汇款建议”主题,并在附件中添加包含勒索病毒的压缩文件。其中文版压缩包为“您的账号.zip”、韩文版为“송장 10.2019.zip”,解压后中文版是“付款发票.xls.exe”、韩文版是“10 월 송장.xls.exe”,这些都是伪装成表格文件的Sodinokibi勒索病毒。

从钓鱼邮件内容格式、主题和投递的样本类型来看,此次针对中国和韩国的攻击为同一来源。

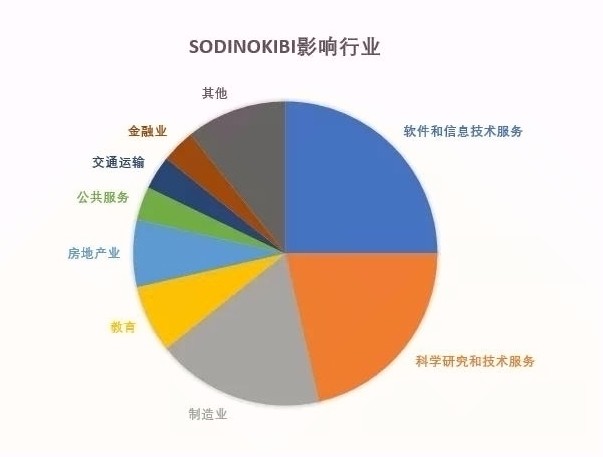

目前,中招的用户已被勒索0.15个比特币(市值7800元人民币)。中招的企业主要集中在广东、山东、江苏、上海、北京等地,主要受害企业为IT公司、科研和技术服务机构,以及传统制造企业。

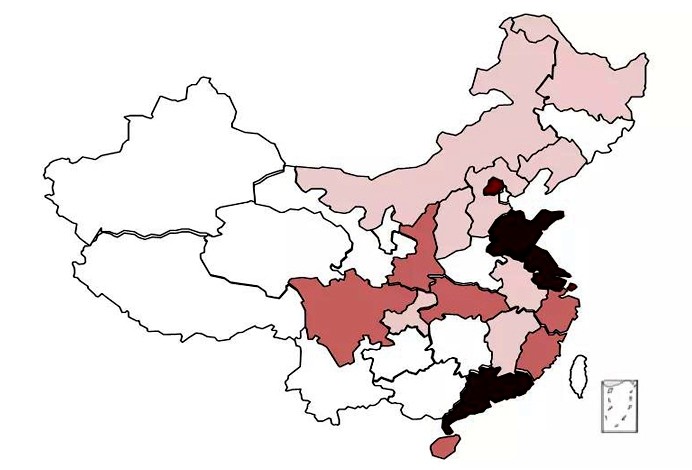

Sodinokibi勒索病毒攻击地域分布

Sodinokibi勒索病毒出现于2019年4月底,早期使用Web服务相关漏洞传播。病毒主要特点为对使用到的大量字串使用RC4算法进行加密,使用RSA+salsa20的方式配合IOCP完成端口模型进行文件的加密流程,加密后修改桌面背景为深蓝色并创建勒索文本<random>-readme.txt,被该病毒加密破坏的文件暂时无法解密。

攻击邮件样本分析

1、攻击中国的邮件样本

如图,攻击者伪装成digis.net公司的人员Min Zhu Li发送钓鱼邮件,邮件标题为“你需要偿还债务”,附件文件为“您的账号.zip”,邮件内容是非正常显示的中文字符,最后一行为“财务选择”。

该附件压缩包解压后为伪装成xlsx文件的exe可执行程序“付款发票.xls.exe”,一旦误判为电子表格双击便会运行Sodinokibi勒索病毒。

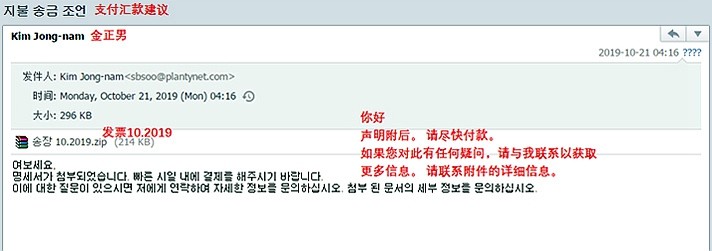

2、攻击韩国的邮件样本

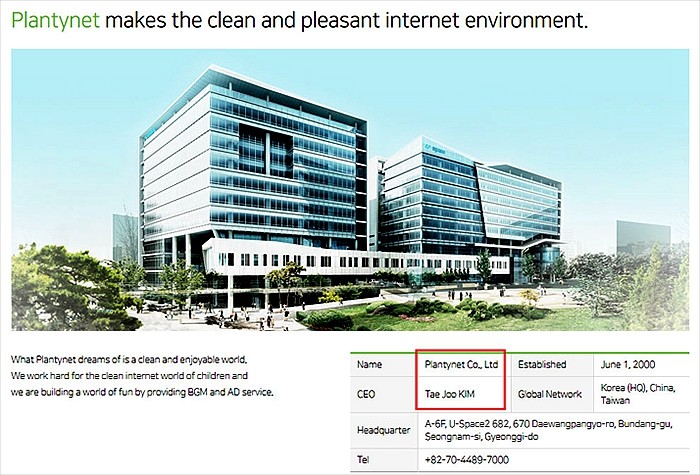

邮件伪装成韩国互联网公司Plantynet的相关人员发送的标题为“支付汇款建议”的邮件。

公开资料显示,该公司业务为网络内容过滤和广告服务,公司总部位于韩国,在北京、中国台湾均有分部,目前公司CEO为Tae Joo KIM。钓鱼邮件伪造了发件服务器plantynet.com和发件人Kim Jong-nam,该名字和公司CEO姓名十分相似。

邮箱附件文件名为“发票10.2019(译文)”,解压后是伪装成xls文件的PE程序“10 월 송장.xls.exe”,一旦双击便会运行Sodinokibi勒索病毒。

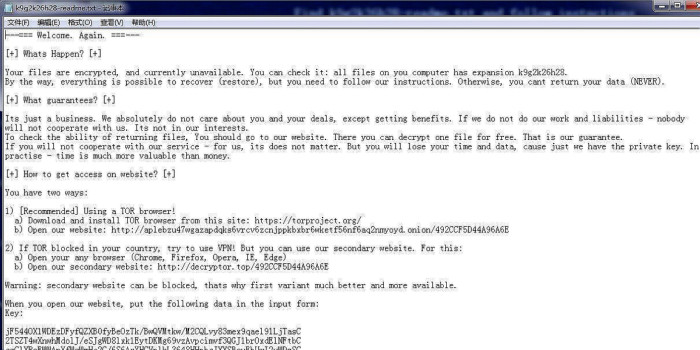

一旦用户中招,其文件会被快速加密。随之出现的勒索提示文档<random>-readme.txt内容如下:

根据提示内容,有两种方法可以提交赎金和解密文档:

1、安装TOR Browser (暗网浏览器) 并访问指定页面

http[:]//aplebzu47wgazapdqks6vrcv6zcnjppkbxbr6wketf56nf6aq2nmyoyd.onion/492CCF5D44A96A6E

2、直接通过浏览器访问指定页面

https[:]//decryptor.top/492CCF5D44A96A6E

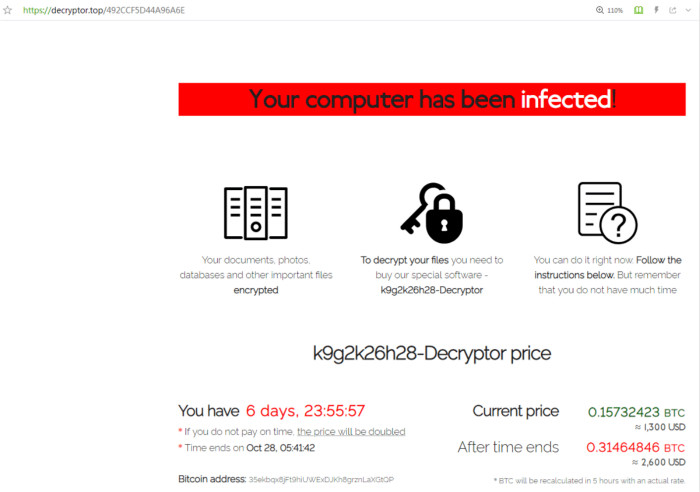

通过使用方法2访问进行查看,页面显示:

“需在6天内购买并转账约0.15个比特币(约合人民币7800元)

到比特币钱包35ekbqx8jFt9hiUWExDJKh8grznLaXGtQP,

否则,6天后赎金会翻倍。”

MailData安全建议

MailData在此提醒企业用户:务必小心处理来历不明的邮件!建议尽快安装企业级的邮件安全系统进行勒索病毒防御!

一、企业用户针对该病毒的重点防御措施

1. 该病毒主要通过垃圾邮件传播,需要企业用户小心处理电子邮件。打开文件夹选项中的“查看已知类型的扩展名”,若发现使用Office关联图标,又是含exe的多重扩展名,就表明风险极高,建议不要打开。

2. 因企业电子邮件使用人为因素较多,建议企业及时安装专业的电子邮件智能网关系统,针对该邮件进行根本上的智能识别查杀,避免出现在企业用户的邮件中。

3. 对重要文件和数据(数据库等数据)进行定期备份,甚至多重备份。如担心邮件检索速度问题,可以选用更高级的邮件数据归档系统,安全的同时,也不耽误企业的工作效率。

二、企业用户通用的防病毒措施

1. 尽量关闭不必要的端口,如:445、135,139等,对3389,5900等端口可进行白名单配置,只允许白名单内的IP连接登陆;

2. 尽量关闭不必要的文件共享,如有需要,请使用ACL和强密码保护来限制访问权限,禁用对共享文件夹的匿名访问;

3. 采用高强度的密码,避免使用弱口令密码,并定期更换密码。建议服务器密码使用高强度且无规律密码,并且强制要求每个服务器使用不同密码管理;

4. 对没有互联需求的服务器/工作站内部访问设置相应控制,避免可连外网服务器被攻击后作为跳板进一步攻击其他服务器;

5. 教育终端用户谨慎下载陌生邮件附件,若非必要,应禁止启用Office宏代码;

6. 在终端/服务器部署专业邮件安全防护软件,可考虑部署MailData专业的电子邮件安全智能网关系统、MailData电子邮件数据归档系统。尚未部署的企业,可联系全国热线申请免费试用(全国安全热线:400-680-6219)。

kostergaard@digis.net

sbsoo@plantynet.com

payment@scholaranswer.com

gina@firegalwisdom.com

micah@everettwalocksmith.com

julia@bluechiptraining.com

eric@homedames.com

gh156@zrtg.com

reed.pannell@metis-media.com

me@bankim.net

jenna@charlesandvalerie.com

iszy@iszard.com

jchauvet@corptw.com

info@maestrobobbyramirez.com

matt@sheetssupply.com

nobouncewangyi03@haohua.chemchina.com

operacional@swjexpress.com

meredith@dawnfam.com

leonardo.claudio@zap.co.ao

cbaker@requisite-development.com

jim@intelinternational.com

info@trendestly.com

andy@themktgco.com

legare@legaresbeads.com

karen@richert.ca

info@yoasobi365.com

john@codecommode.com

customercare@coutureandtiaras.com

mark@happywatch99.com

support@logoman.ca

azul@azulnight.com

info@polvodellanta.mx

marocco@studiosoftware.net

timberpines@arnauds.net

info@refrigerationottawa.ca

zhangjq@postel.com.cn

rizna.trinayana@exploraprima.com

gazunta@gazunta.com

social@thegirafe.com

stratford@futurestepsintl.com

frankdoerr@schlau.com

jcampos@intica.cl

hrd.ga@369-group.com

emilio@karakey.com

cbb@dalgashave.dk

info@billetawoodphotography.com.au

crenova@crenova.ma

aude@rondvert.com

nina@mypost.com

pdseo@partydepotstore.com

fabio.carvalho@alphaclube.com.br

mauricio@infoxpert.com.br

zhanglimin@sunhongs.com

wangchunming@bqhszy.com

lumingming@bjca.org.cn

treefrog@go4more.de

info@drhinkens.com

jon@blossom-landscaping.com

info@polkcountyfarms.org

szczesny@sttb.pl

rajat@ridobiko.com

rajkishore.bhuyan@rakbgroup.com

bondi@bangkokbites.com.au

cofm604@domozmail.com

burner@computerdoctors.org

gaizers@sourcecode.co.th

lisa@newquaycleaner.com

steve.prime@primefamily.org

michaellapeyrouse@hikag.com

mengqj@seari.com.cn

neva1945@surnet.cl

cesarcabanillas@eprofsa.com

tg.foot@tsf47.net

info@stratacomm.com

elacasta@inicia.es

stephaniem@rittermail.com

jackj@americananglers.net

higor@icbrasil.inf.br

postmaster@corpease.net

redaccion@revistafantastique.com

kathi@kathikirchmeier.com

submissions@roofnexteriorsco.com

pollyanacurcio@maismaquinas.com

oliver@kane.ac

peter@best-internet-security.uk

info@locksmithincollegepark.com

cw@zscg.com

christopher@4sanchez.com

pink-ma@barak.net.il

hanlang@yaic.com.cn

信息来源:信息安全与通信保密杂志社